Software di Controllo e Blocco dei Dispositivi USB per Imprese

Controlla l'accesso ai dispositivi USB e blocca le porte USB in tempo reale.

Blocco USB, gestione delle whitelist, monitoraggio e crittografia.

USB Lock RP è una soluzione potente per il controllo dei dispositivi USB, che consente di gestire centralmente l'accesso a unità rimovibili, dispositivi mobili e adattatori wireless su server, workstation e laptop in rete. Offre una funzione avanzata di blocco USB, progettata per bloccare dispositivi USB rimovibili e proteggere i dati dei computer in processi industriali e ambienti aziendali.

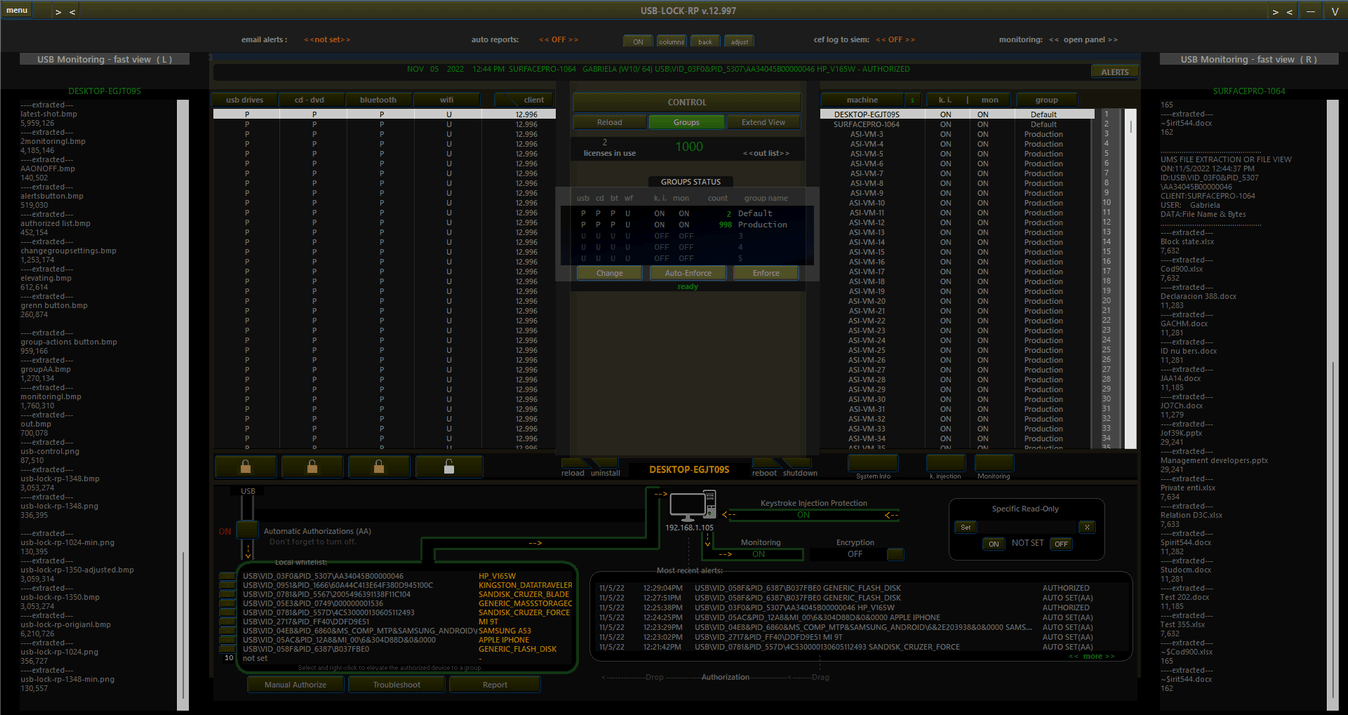

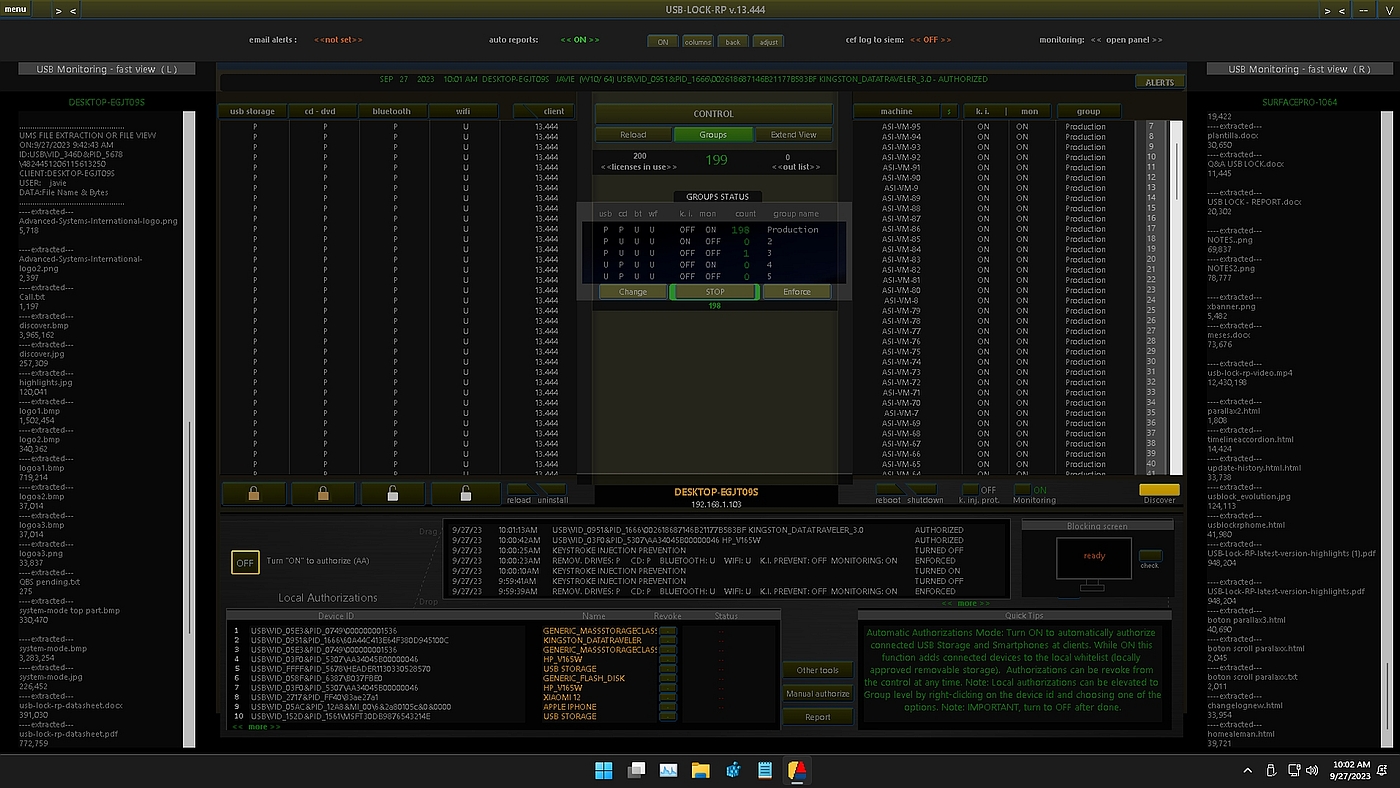

Figura 1: Software di Controllo dei Dispositivi USB-Lock-RP (screenshot).

Classificato come controllo delle porte USB aziendale, USB-Lock-RP è uno strumento amministrativo e di enforcement progettato specificamente per bloccare i dispositivi USB e proteggere i dati sui sistemi operativi Windows. Funziona in modo indipendente con un footprint di memoria e storage minimo.

La Console di Gestione opera all'interno della rete aziendale e fornisce un controllo granulare in tempo reale e visibilità sulle attività USB e sui computer endpoint. Controlla le politiche di accesso ai dispositivi e applica le regole su specifici computer o gruppi di computer con facilità. Riceve avvisi di connessione dei dispositivi e registra automaticamente gli eventi, incluso il monitoraggio USB per i dettagli sui trasferimenti di file autorizzati.

USB Lock RP rileva gli ID hardware dei dispositivi per consentire dispositivi USB specifici e bloccare gli altri senza interferire con periferiche innocue. Le unità flash USB possono essere autorizzate a funzionare su macchine specifiche, gruppi o sull'intera rete.

Il blocco USB è necessario per prevenire efficacemente la perdita di dati e le infezioni da malware tramite supporti USB. USB Lock respinge i dispositivi non autorizzati a livello di sistema e blocca il traffico dati in entrata e in uscita tramite USB.

Le caratteristiche di blocco USB e Lockdown sono uniche e offrono una sicurezza dei dati superiore rispetto alle soluzioni di controllo USB consumer o ai software antivirus che tentano di analizzare i dispositivi non autorizzati, poiché l'accesso a dispositivi sconosciuti crea rischi inutili e comporta uno spreco di risorse di sistema.

Inoltre, USB Lock RP offre una robusta crittografia per i dati trasferiti dai computer dell’organizzazione a unità USB autorizzate, fungendo come una misura di prevenzione della perdita di dati (DLP). Questa crittografia protegge le informazioni sensibili sui dispositivi autorizzati, garantendo che i dati rimangano sicuri non solo sui computer dell’organizzazione, ma anche durante il transito dei dispositivi USB. La crittografia automatica può essere attivata o disattivata in tempo reale, consentendo agli amministratori di mantenere la sicurezza dei dati senza interruzioni mentre i file si spostano tra i dispositivi e la rete.

È anche in grado di impostare una politica di sola lettura per specifiche unità USB in tempo reale. Questa avanzata funzione di sola lettura protegge i dati delle unità USB specifiche mentre altre unità USB autorizzate possono avere accesso completo sulla stessa macchina. (Mentre le unità USB non autorizzate continuano a essere bloccate)

Integrazione e Distribuzione Senza Sforzo del Controllo dei Dispositivi USB

USB Lock offre un'integrazione senza sforzo del controllo dei dispositivi USB nella tua infrastruttura IT esistente. Progettato per semplicità ed efficienza, il software garantisce una distribuzione rapida su tutti i dispositivi endpoint con un impatto minimo sul sistema. Il suo ingombro ridotto consente di implementare solide misure di sicurezza USB senza compromettere le prestazioni o richiedere significativi aggiornamenti hardware.

Il processo di distribuzione è semplice e può essere eseguito da remoto, consentendo agli amministratori di installare il software client su più macchine contemporaneamente utilizzando strumenti come Group Policy o pacchetti Windows Installer MSI. Ciò significa che la tua organizzazione può rapidamente stabilire un controllo completo delle porte USB e la gestione dei dispositivi senza interrompere le operazioni quotidiane.

Operando interamente on-premises, USB-Lock-RP elimina le dipendenze dai servizi cloud o dalla connettività internet continua, migliorando la sicurezza e fornendoti il pieno controllo sui tuoi dati e sulle politiche dei dispositivi. La Console di Gestione intuitiva offre un'amministrazione centralizzata, consentendo di configurare e applicare le impostazioni di sicurezza su specifici computer o gruppi con facilità.

Che si tratti di proteggere una piccola impresa o una grande rete aziendale, USB-Lock-RP si adatta perfettamente alle esigenze della tua organizzazione, fornendo un controllo coerente dei dispositivi USB e una protezione degli endpoint in tutto l'ambiente.

Funzionalità del Software di Controllo Dispositivi USB - USB-Lock-RP

| Funzionalità | Descrizione |

|---|---|

| Gestione USB Centralizzata | Gestisci e controlla l'accesso dei dispositivi USB alle porte USB della tua rete da un'unica console amministrativa intuitiva. |

| Capacità di Rete Scalabile | Provata capacità di controllare dispositivi USB in reti che vanno da piccole imprese a grandi aziende. |

| Sicurezza per Gruppi e Computer Specifici | Proteggi gruppi di computer o computer specifici dalle minacce USB. |

| Whitelist dei Dispositivi USB | Autorizza dispositivi USB tramite ID hardware e blocca tutti gli altri. |

| Applicazione delle Politiche in Tempo Reale | Applica le impostazioni di sicurezza per i gruppi in tempo reale. |

| Modalità di Autorizzazione Automatica | Autorizza automaticamente i dispositivi USB su tutta la rete. |

| Avvisi e Log | Ricevi avvisi e registra le connessioni dei dispositivi USB nella rete. |

| Autorizzazione e controllo specifici delle porte USB | Consente l'autorizzazione di porte USB fisiche individuali, con esclusione selettiva delle porte e controllo granulare della velocità per le connessioni SuperSpeed (USB 3.x) o High-Speed (USB 2.0). |

| Controllo Multilingue dei Dispositivi in Tempo Reale | Passa facilmente tra le lingue dell'interfaccia in inglese, francese e tedesco. Visualizza i log, monitora l'attività dei dispositivi USB e genera report nella tua lingua preferita. Include avvisi multilingue lato client per il blocco dei dispositivi USB, migliorando la comunicazione e supportando la gestione e la conformità dei dispositivi USB. |

| Impostazione USB di Sola Lettura | Imposta unità USB specifiche in modalità di sola lettura. |

| Visibilità Avanzata per Macchine Disconnesse: | Visualizza impostazioni, avvisi recenti e dispositivi autorizzati per le macchine non attualmente connesse alla rete, consentendo agli amministratori di monitorare e gestire efficientemente tutti gli endpoint. |

| Visibilità Avanzata dei Dispositivi Autorizzati | Visualizza ed esporta (CSV) i nomi e gli ID di tutti i dispositivi autorizzati, divisi per gruppi, per macchina e approvazioni a livello di gruppo. La nuova vista centralizzata semplifica la gestione delle autorizzazioni dei dispositivi USB in tutta la rete. |

| Compatibilità con il Desktop Remoto | Compatibile con Desktop Remoto; si adatta ai cambiamenti di risoluzione dello schermo e all'uso intelligente dell'area desktop. |

| Esportazione dei Report | Esporta report di stato e avvisi in formato CSV. |

| Avvisi di Blocco a Schermo Intero | Mostra avvisi di blocco a schermo intero quando i dispositivi USB vengono bloccati (incluso il logo della tua azienda). |

| Monitoraggio e Crittografia dei Trasferimenti di File | Monitora e cripta i trasferimenti di file dagli endpoint alle unità USB autorizzate (ON/OFF). |

| Distribuzione Facile del Client | Distribuisci facilmente i client tramite Group Policy utilizzando Windows Installer MSI. |

| Controllo Indipendente dall'Utente | Controlla i dispositivi USB anche se nessun utente è connesso al sistema client (impostazioni e applicazione delle politiche). |

Vantaggi dell'Utilizzo del Software di Controllo dei Dispositivi USB-Lock-RP

| Vantaggio | Descrizione |

|---|---|

| Prevenzione della Perdita di Dati (USB DLP) | Previene la perdita di dati dai computer e dai dispositivi USB autorizzati. |

| Prevenzione del Malware | Blocca i dispositivi USB per prevenire infezioni da malware attraverso i supporti USB. |

| Notifiche degli Eventi | Informa sul blocco USB, le approvazioni e altre attività ed eventi di connessione dei dispositivi. |

| Conformità alle Normative | Garantisce la conformità con le politiche sui supporti rimovibili. |

| Licenza Perpetua | Offre un modello di licenza aziendale permanente con un pagamento una tantum, inclusi due anni di aggiornamenti. Dopo i due anni, gli aggiornamenti sono opzionali a un costo ridotto. |

| Controllo Autonomo | Progettato per un controllo organizzativo autonomo; non richiede la connessione a Internet. |

| Controllo Potente dei Dispositivi | Blocca o autorizza i dispositivi a livello di sistema dell'endpoint in tempo reale. |

| Soluzione Tutto-Incluso | Include tutte le funzionalità; non è necessario ordinare moduli aggiuntivi per crittografia o monitoraggio. |

Tipo di Software:

- Controllo: Applicazione di gestione USB On-Premises (non basata su cloud)

- Client: Servizio di Sistema Locale

Stato di Sviluppo: Attivo.

- Ultima versione: v.13.924

- Data di pubblicazione: 16 febbraio 2025

- Team Tecnico Dedicato Pronto a Intervenire

Metodi del Pannello di Autorizzazione USB

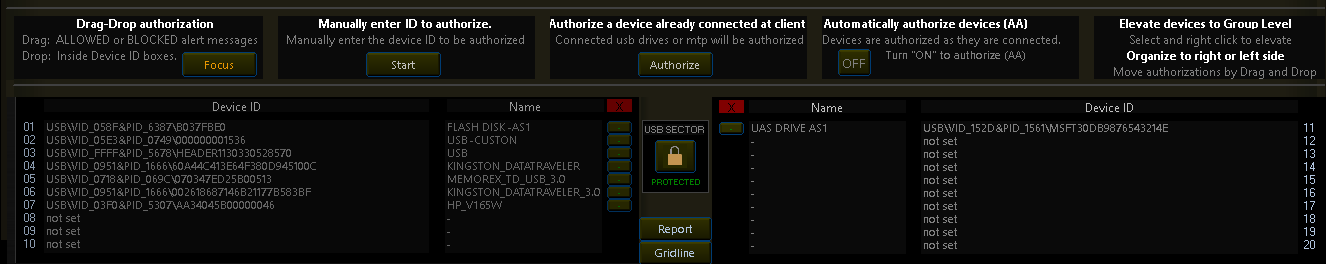

Pannello di Autorizzazione USB: Fornisce 4 modi semplici per autorizzare a distanza i dispositivi USB su qualsiasi macchina in tempo reale:

| Metodo di Autorizzazione | Descrizione |

|---|---|

| Drag and Drop | Trascina dall'elenco degli avvisi recenti dei dispositivi USB bloccati o autorizzati e rilascia in uno dei 20 spazi disponibili per macchina per una rapida autorizzazione. |

| Autorizzazione Automatica | Autorizza automaticamente i dispositivi USB quando vengono collegati alla macchina selezionata. Può essere attivata o disattivata. |

| Autorizza il Dispositivo Connesso | Autorizza un dispositivo USB già collegato al client mentre il settore è non protetto, consentendo un accesso immediato. |

| Autorizzazione Manuale USB | Inserisci manualmente l'ID del dispositivo per autorizzare dispositivi specifici, offrendo un controllo preciso sull'accesso ai dispositivi. |

Autorizzazione e controllo specifici delle porte USB

Autorizzazione specifica delle porte USB

Questa funzione avanzata offre un controllo migliorato dell'accesso alle porte USB consentendo agli amministratori di autorizzare singole porte USB fisiche. Introduce flessibilità nella gestione dei dispositivi senza compromettere la sicurezza e supporta l'esclusione selettiva delle porte e il controllo granulare della velocità.

- Esclusione selettiva della porta: Escludere una specifica porta USB fisica dalla protezione, mentre le altre porte USB continuano a consentire solo dispositivi preautorizzati e a bloccare il resto.

- Controllo granulare della velocità: Autorizzare indipendentemente le connessioni SuperSpeed (USB 3.x) o High-Speed (USB 2.0) sulla stessa porta fisica.

Si applica ai connettori USB di tipo A e di tipo C.

- UMS (Dispositivo di Archiviazione di Massa USB).

- Chiavette USB.

- Lettori di schede di memoria.

- Schede di memoria.

- UASP (Protocollo SCSI Collegato USB).

- Unità disco rigido portatili.

- Enclosure SSD.

- USB-MTP (Protocollo di Trasferimento Multimediale).

- Smartphone.

- Tablet.

- Dispositivi portatili.

- Lettori di smart card.

- Smart card.

- Unità disco rigido magnetico esterno.

- e-SATA.

- Firewire (IEEE 1394).

- Transceiver wireless.

- WiFi.

- Bluetooth.

- IrDA.

- Esterno e Interno.

- CD.

- DVD.

- Blu-Ray.

- USB-HID (Dispositivo di Interfaccia Umana).

- BadUSB (Iniezione di tasti).

- Arduino.

- USB Rubber Ducky.

Il Software di Controllo dei Dispositivi USB-Lock-RP è concesso in licenza da Organizzazioni di alto livello

Controllo dei Dispositivi USB in Tempo Reale

Controllo USB Avanzato:

Previene l'esploit USB di tipo zero-day dall'entrare nei tuoi sistemi. Blocca l'ingresso e l'uscita dei dati USB. L'archiviazione degli identificatori dei dispositivi è crittografata con AES 256 e mascherata in HEX (chiave variabile e vettore di inizializzazione in modalità CBC). Previene la falsificazione dell'ID hardware. Protegge i sistemi anche se l'utente ha credenziali amministrative.

Funzionamento Semplice:

Inizia a proteggere la tua rete in pochi minuti. Molto facile da usare e configurare le politiche di sicurezza. L'ambito di protezione è diviso in 4 settori; basta selezionare un computer client o un gruppo di computer e premere il lucchetto desiderato per mantenere lontane le minacce delle memorie rimovibili e dei dispositivi portatili. Una volta impostata, l'operazione è automatica. Interfaccia grafica amministrativa intuitiva, praticamente senza curva di apprendimento.

Politica Granulare:

Autorizza specifiche unità USB rimovibili e smartphone per accedere a computer specifici o a tutti i computer della rete bloccando tutti gli altri. Impedisce l'accesso non autorizzato alle porte USB, alle unità rimovibili, ai dispositivi portatili e ad altri supporti rimovibili per accedere ai sistemi operativi nella rete.

Gestione Centralizzata dei Dispositivi USB:

Configura o modifica le misure di sicurezza centralmente e ricevi automaticamente i dettagli sui dispositivi USB bloccati e autorizzati man mano che vengono collegati ai computer endpoint in tempo reale. Inoltre, registra e riceve i dettagli sui file trasferiti dagli endpoint ai dispositivi USB autorizzati man mano che gli eventi si verificano.

Blocchi USB Personalizzati:

Presenta schermate informative di blocco USB ai computer client quando vengono bloccati i dispositivi USB. Le schermate di blocco USB presentate ai computer endpoint sono personalizzate con il logo dell'organizzazione/impresa dell'utente finale. La personalizzazione viene effettuata automaticamente dal nostro team prima della consegna elettronica sicura (entro 3 ore dall'ordine).

Controllo Intelligente delle Porte USB:

Progettato per bloccare i dispositivi USB e controllare l'accesso alle porte USB senza interferire con le periferiche USB non di archiviazione (mouse, tastiere, webcam, stampanti), ma è in grado di rilevare e proteggere in modo discreto contro attacchi di iniezione di tasti e payload dannosi da dispositivi come BadUSB (USB Rubber Ducky) che impersonano tastiere HID o mouse.

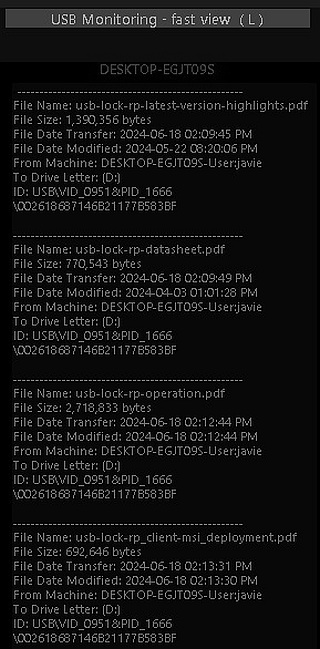

Monitoraggio USB:

Monitoraggio efficace dei dati trasferiti dai computer endpoint ai dispositivi di archiviazione USB portatili autorizzati (pen drive/flash). I record arrivano automaticamente e vengono archiviati in modo sicuro sul server di controllo. La Console Amministrativa può essere configurata per inviare questi record a un'email SMTP (TLS/SSL) all'interno del tuo dominio in tempo reale.

DLP USB:

Protezione efficace dalla perdita di dati. USB Lock protegge le informazioni contenute all'interno delle pen drive autorizzate forzando opzionalmente la crittografia automatica AES 256 di tutti i file di dati trasferiti dai computer ai dispositivi USB autorizzati, bloccando efficacemente l'accesso USB per proteggere le informazioni riservate in caso di perdita o furto del dispositivo autorizzato. La politica DLP USB può essere abilitata o disabilitata con un solo clic.

Licenze a Uso Perpetuo:

Le licenze sono perpetue e includono due anni di aggiornamenti. Dopo 2 anni, gli aggiornamenti sono opzionali al 20% del costo della licenza. USB-Lock-RP non richiede molto supporto; una volta impostato, funziona come previsto, grazie alla maturità del prodotto e al fatto che il software lato client gestisce l'hardware, non gli utenti. Il supporto è in inglese senza costi aggiuntivi tramite email o telefono.

Controllo Autonomo:

Non richiede internet o Active Directory.

Protegge i dati degli endpoint anche se il client è disconnesso dalla rete. (Nella Console di Controllo, i laptop disconnessi verranno mostrati nell'elenco dei dispositivi disconnessi). Protegge a livello di sistema. (Efficace anche se eseguito con account amministrativo.) Inizia a proteggere anche se nessun utente ha effettuato l'accesso al sistema. Funziona su reti isolate e in località remote.

Disponibile per il Download:

Scarica la DEMO funzionale o richiedi una licenza per un piccolo set come Prova di Concetto per la tua organizzazione. Prova come il Software USB Lock gestisce le porte USB e l'accesso ai dispositivi sugli endpoint gratuitamente, senza costi o impegni. Le licenze per la POC sono personalizzate con il logo della tua organizzazione. Un team dedicato è pronto ad assisterti per qualsiasi domanda (24x7).

Facile Distribuzione:

Il client USB Lock può essere distribuito in massa facilmente tramite GPO o qualsiasi strumento di distribuzione software. Il client USB Lock è presentato come un pacchetto MSI di Windows Installer autonomo, configurabile tramite riga di comando, garantendo una distribuzione iniziale efficace dei client e aggiornamenti. Il nostro team può anche preconfigurare l'MSI per te se necessario, senza costi aggiuntivi.

Blocco USB

Si riferisce al blocco automatico dell'accesso al desktop del computer. Il blocco si verifica quando dispositivi di archiviazione USB non autorizzati (ad esempio, USB 2.0, USB 3.x) vengono collegati alle porte USB (ad esempio, USB di tipo-A standard, USB di tipo-C) o USB remoto. USB-Lock-RP considera la connessione non autorizzata di dispositivi di archiviazione USB un tentativo di intrusione grave che deve essere fermato a tutti i costi.

Blocco USB (noto anche come blocco USB) fa parte delle misure ridondanti del software applicate per proteggere il sistema. Queste misure si attivano quando viene rilevata una connessione USB e includono la prevenzione del caricamento dei driver, l'arresto, il disinserimento, la disabilitazione, l'espulsione dei dispositivi mentre si blocca l'USB e l'accesso al desktop. Le misure di protezione si intensificano a seconda del tipo di dispositivo e dello stato del dispositivo, ma il blocco è normalmente incluso quando si bloccano dispositivi USB e altre memorie rimovibili sotto l'ambito di protezione del software.

Il blocco USB è una funzione software utilizzata dagli amministratori di sicurezza IT per proteggere i sistemi informatici e i dati dalle minacce derivanti dalla connessione di periferiche USB non autorizzate.

Il blocco USB e il blocco del desktop sono simultanei e presentano avvisi a schermo intero che si estendono su più monitor.

Il Blocco Rimane Fino a Quando una delle Seguenti Condizioni Viene Soddisfatta:

| Condizione | Eseguito a |

|---|---|

| Il dispositivo USB bloccato viene rimosso | Lato Client |

| Viene utilizzata la password principale | Lato Client |

| Il settore è sbloccato | Lato Controllo |

| Il dispositivo USB è autorizzato | Lato Controllo |

Operatività Semplice di USB Lock RP

Blocco di Dispositivi USB su Computer Specifici

- Seleziona un PC client dall'elenco di rete del dashboard di controllo USB-Lock-RP.

- Fai clic sull'icona del lucchetto sul lato sinistro.

- Fatto! Hai appena protetto il settore delle unità rimovibili sul computer selezionato in tempo reale.

Ora i seguenti dispositivi verranno bloccati a meno che non siano specificamente autorizzati: unità USB, eSATA e FireWire, telefoni cellulari (Protocollo MTP) e schede di memoria, oltre a bloccare in modo intelligente gli attacchi di iniezione di tasti USB. Le impostazioni vengono applicate in tempo reale (per sbloccare basta fare clic di nuovo sul lucchetto).

Blocco delle Porte Periferiche su Gruppi di Computer

Per impostazione predefinita vengono creati 5 gruppi e tutti i nuovi client installati apparterranno al gruppo 1 come indicato nella colonna dei gruppi, quindi sei pronto a bloccare lo storage rimovibile su tutti i computer a questo punto.

- Rinomina i gruppi utilizzando la funzione di rinomina del gruppo (opzionale).

- Aggiungi computer ai gruppi facendo clic con il tasto destro sul computer selezionato e scegliendo un nome di gruppo (opzionale).

- Fai clic sul pulsante di sicurezza del gruppo, scegli il nome del gruppo, il settore (ad es., unità rimovibili), l'azione desiderata (ad es., proteggere) e premi OK.

Ottimo! Hai appena bloccato il settore delle unità rimovibili su tutti i computer appartenenti al gruppo scelto. Vedrai tutti i computer in quel gruppo cambiare il loro stato di sicurezza a protetto in tempo reale.

Whitelist delle Chiavette USB e degli Smartphone

Autorizzare specifiche chiavette USB e telefoni cellulari è semplice, basta inserire il dispositivo che desideri autorizzare (al controllo o al client) e premere autorizza. Fatto!

Oltre al controllo USB (settore dello storage rimovibile), sono disponibili altri tre settori da gestire e sono altrettanto facili da proteggere: settore CD/DVD, settore iRDA/Bluetooth e settore WiFi.

Il collegamento di dispositivi bloccati o autorizzati a qualsiasi computer client genera automaticamente un evento di avviso archiviato in modo crittografato sul server di controllo. Questi registri sono leggibili dall'interfaccia di controllo centrale USB-Lock-RP e mostrano data-ora, ID hardware, utente connesso e nome del computer.

Sul lato client, un avviso a schermo intero istruisce l'utente a rimuovere il dispositivo; questi avvisi riportano il logo dell'organizzazione licenziata nell'angolo in alto a sinistra.

Crittografia USB

La protezione dei dati all'interno delle unità di archiviazione rimovibili viene effettuata forzando la crittografia automatica, questa funzione può anche essere attivata o disattivata con un solo clic (è necessario attivare il monitoraggio affinché la crittografia USB funzioni).

Quando la crittografia USB è attiva, tutti i file trasferiti dal computer client alle chiavette USB autorizzate sono automaticamente crittografati AES 256 (tutti i dati, non solo le intestazioni).

I file memorizzati sulle chiavette USB crittografate possono essere aperti all'interno del client di origine o su qualsiasi altro client USB-Lock-RP che abbia attivato la crittografia USB. (I file vengono automaticamente decrittografati in quei sistemi quando vengono aperti).

Questa funzione garantisce che le informazioni contenute nei dispositivi autorizzati siano accessibili solo all'interno di computer determinati nella rete e non al di fuori di essa.

Protezione contro i dispositivi BadUSB

Proteggersi dai dispositivi BadUSB, come il Rubber Ducky USB, è molto importante. Questo tipo di dispositivo è estremamente pericoloso, poiché il suo firmware è stato modificato per impersonare dispositivi di interfaccia umana (HID) come le tastiere.

Questa classe di dispositivi BadUSB può infliggere attacchi di iniezione di tasti e introdurre payload dannosi per danneggiare il sistema operativo e l'infrastruttura di rete. Il blocco dei dispositivi BadUSB è una funzione standard in USB Lock, il programma effettua una rapida analisi quando rileva un cambiamento nella enumerazione della tastiera o del mouse per prevenire tali attacchi, al di fuori di ciò le tastiere e i mouse possono funzionare normalmente senza restrizioni.

Monitoraggio USB

Il monitoraggio del trasferimento di file verso le unità rimovibili può essere attivato o disattivato con un solo clic, indipendentemente dallo stato di protezione del settore delle unità di archiviazione rimovibili. Il monitoraggio può essere impostato su gruppi o su macchine specifiche. Quando il settore delle unità rimovibili USB è in stato di protezione, i dispositivi autorizzati verranno monitorati, mentre in stato di non protezione, qualsiasi unità USB collegata sarà monitorata.

I Dati Monitorati nei Registri del Trasferimento File USB Includono

| Dati Monitorati | Descrizione |

|---|---|

| Nome del File | Include il nome completo e l'estensione del file trasferito. |

| Dimensione del File | Dimensione del file in byte. |

| Data del Trasferimento | Data e ora in cui è avvenuto il trasferimento del file. |

| Ultima Data di Modifica | Data e ora dell'ultima modifica del file prima del trasferimento. |

| Nome della Macchina di Origine | Nome del computer da cui ha avuto origine il trasferimento del file. |

| Utente(i) Connesso(i) | Nome dell'utente o degli utenti connessi al computer durante il trasferimento del file. |

| Lettera dell'Unità USB | Lettera dell'unità assegnata al dispositivo USB di destinazione. |

| ID del Dispositivo | ID completo del dispositivo, inclusi venditore, prodotto e identificatori univoci. |

I registri vengono ricevuti dal controllo quasi in tempo reale e sono presentati per una visualizzazione rapida su due pannelli laterali, e vengono archiviati organizzati per nome della macchina/data/ora per la revisione quando necessario.

Sul server di controllo centrale, i dati raccolti rimangono crittografati e, come tutti i registri di avviso di connessione del dispositivo, sono protetti e leggibili solo all'interno dell'interfaccia di controllo.

Il monitoraggio del trasferimento file USB può essere configurato per essere inviato simultaneamente come parte della funzione di avviso email sicura, se configurata.

Recensioni:

Recensioni per USB Lock presentate nella guida all'acquisto di Security Today (2024):

CITAZIONE: "USB-LOCK-RP è incredibilmente veloce!" Vantaggi: - Interfaccia facile - Installazione semplice tramite GPO o stand alone - Non richiede risorse o componenti aggiuntivi per funzionare su qualsiasi workstation - Funziona senza problemi anche su workstation legacy - Facile gestione tramite pannello di controllo amministrativo..CITAZIONE: "Servizio fantastico" Vantaggi: Il software fa esattamente quello di cui abbiamo bisogno, ma è la reattività e la qualità del supporto che risalta..CITAZIONE: "Il migliore per il blocco di USB/CDRom" Cosa ti piace di USB-Lock-RP? Dopo aver lottato con correzioni e hack, a causa degli utenti che caricano dispositivi USB e CDRom sulle loro workstation aggiungendo rischi per la sicurezza, ho trovato USB Lock RP 11 anni fa. Me ne sono innamorato e sono cliente da allora, continuando a consigliarlo a chiunque tenti di proteggere la propria rete..

Articoli:

Controllo USB Auditabile

CITAZIONE: Il controllo USB - Gli schermi di blocco USB Lockdown, che appaiono sulle workstation degli endpoint, facilitano agli auditor di sicurezza il test dell'efficacia della soluzione. Con la maggior parte delle altre soluzioni sul mercato, questo tipo di auditing non è possibile.

Controllo USB Auditabile, 18 dicembre 2023: USB-Lock-RP,

Articolo di Francesca Seden in SecurityonScreen.com.

Vetrina del prodotto: USB-Lock-RP

CITAZIONE: USB-Lock-RP consente agli amministratori di sistemi di sicurezza di gestire l'accesso USB da una console amministrativa centrale... Prevenendo l'uso non autorizzato di supporti rimovibili. La soluzione blocca i dispositivi non autorizzati non appena vengono collegati ai computer della rete in tempo reale.

Vetrina del Prodotto: 9 febbraio 2021

in: HelpNetSecurity.com

Controllo Centrale dell'Accesso ai Dispositivi sui Computer.

CITAZIONE: USB-Lock-RP Software di Controllo dei Dispositivi è un sistema unificato per controllare centralmente l'accesso ai computer da parte di dispositivi esterni e remoti. Questa protezione include porte USB, supporti rimovibili, dispositivi mobili e adattatori wireless per server, workstation e laptop in rete. Specificamente, USB-Lock-RP risponde alla vulnerabilità dei computer individuali e aziendali ai cyber exploit...

Articolo: di Yan Ross

in: CyberDefenseMagazine.com

Mezzi Diretti per la Protezione delle Informazioni dell'Organizzazione.

CITAZIONE: ...USB Lock RP è anche uno dei pochi software di controllo USB che personalizza gli schermi di blocco e le relative finestre con il logo del cliente. Questo integra USB Lock RP nella politica aziendale e conferisce a ogni cliente la sensazione di avere un controllo personalizzato...

Articolo: di David Bisson

in: InformationSecurityBuzz.com

Sicurezza Endpoint che Non è un Dolore nella Parte Finale!

CITAZIONE: ...USB Lock RP non solo ti consente di mantenere il controllo e avere flessibilità. Ti dà tranquillità quando si tratta di sicurezza degli endpoint e dispositivi rimovibili e, cosa più importante, elimina i PEST!...

Articolo: di Ron Barrett

in: NetworkWorld.com